Prestiżowe uniwersytety wyświetlają pornografię przez zaniedbania w DNS

Berkeley, Columbia i inne uczelnie padły ofiarą przejęcia subdomen przez oszustów wykorzystujących nieusunięte rekordy CNAME w systemach DNS.

Źródło zdjęcia: Ars Technica

Strony internetowe prestiżowych uniwersytetów na całym świecie, w tym Berkeley, Columbia czy Washington University, zostały przejęte przez oszustów i wyświetlają treści pornograficzne oraz złośliwe witryny. Problem wynika z zaniedbań w zarządzaniu rekordami DNS, jak wykazał najnowszy raport badacza Alexa Shakhova.

Oszuści wykorzystują nieusunięte rekordy CNAME, które pozostają aktywne nawet po dezaktywacji subdomen. W efekcie treści pornograficzne i oszustwa pojawiają się wysoko w wynikach wyszukiwania Google dzięki renomie uczelni.

Kluczowe wnioski

- Skala problemu: Setki subdomen z co najmniej 34 uniwersytetów zostały przejęte, a Google indeksuje tysiące zhakowanych stron

- Przyczyna techniczna: Administratorzy tworzą rekordy CNAME dla subdomen, ale nigdy ich nie usuwają po dezaktywacji, pozostawiając "wiszące" wpisy DNS

- Grupa odpowiedzialna: Badania łączą ataki z znaną grupą cyberprzestępców śledzoną jako Hazy Hawk

- Dotknięte uczelnie: berkeley.edu, columbia.edu, washu.edu oraz dziesiątki innych prestiżowych instytucji

- Reakcja uczelni: Tylko nieliczne uniwersytety usunęły problematyczne rekordy od ujawnienia problemu na początku kwietnia

Mechanizm przejęcia subdomen

Shakhov z SH Consulting wyjaśnia, że problem ma prosty charakter techniczny. Gdy administratorzy uniwersyteccy tworzą subdomenę, ustanawiają rekord CNAME przypisujący ją do docelowej domeny. Po dezaktywacji subdomeny - co dzieje się często z różnych powodów - rekord pozostaje nieusunięty.

"Przyczyna źródłowa jest prosta: organizacje tworzą rekordy DNS i nigdy ich nie sprzątają" - pisze Shakhov. "Nie ma daty wygaśnięcia rekordu CNAME. Nikt nie otrzymuje alertu, gdy cel przestaje odpowiadać. A większość uniwersyteckich działów IT nie prowadzi kompleksowego spisu swoich subdomen i miejsc, na które wskazują".

Problem pogłębia zdecentralizowana struktura uniwersytetów, gdzie poszczególne wydziały, laboratoria i organizacje studenckie mogą niezależnie wnioskować o subdomeny. Gdy ludzie odchodzą, brakuje procesu dezaktywacji utworzonych przez nich rekordów DNS.

Łatwa identyfikacja i trudne usuwanie

Znalezienie przejętych subdomen jest zaskakująco proste. Wystarczy wpisać w Google zapytanie typu site:[uniwersytet].edu "xxx" lub site:[uniwersytet].edu "porn" dla danej uczelni, a pojawią się dziesiątki wyników. Niektóre subdomeny już nie prowadzą do witryn pornograficznych, ale wiele nadal działało w piątek rano.

Przykłady przejętych adresów obejmują subdomeny prowadzące do treści pornograficznych oraz witryny oszustów fałszywie twierdzących, że komputer odwiedzającego jest zainfekowany i doradzających zapłacenie opłaty za usunięcie nieistniejącego malware.

Zalecenia i słaba reakcja uczelni

Rozwiązanie wydaje się proste: każda organizacja z witryną powinna prowadzić bieżący spis wszystkich subdomen wraz z ich przeznaczeniem i odpowiadającymi rekordami CNAME. Personel powinien regularnie audytować listę w poszukiwaniu "wiszących" rekordów pozostałych po nieaktywnych subdomenach.

Niestety, wiele uniwersytetów lekceważy tę praktykę. Shakhov informuje, że tylko garstka dotkniętych uczelni usunęła problematyczne rekordy od ujawnienia jego odkryć na początku kwietnia. Co gorsza, kilka z nich nie zdołało usunąć adresów URL z indeksu Google, przez co pozostają widoczne w wynikach wyszukiwania.

Zapytania wysłane do UC Berkeley, Columbia i Washington University nie otrzymały odpowiedzi przed publikacją artykułu. Problem pokazuje, jak podstawowe zaniedbania w cyberbezpieczeństwie mogą skutkować poważnymi konsekwencjami dla reputacji nawet najbardziej prestiżowych instytucji.

Źródła

Podobne Publikacje

Anthropic wypuszcza Claude Opus 4.8 z przełomowymi ulepszeniami w kodowaniu i zadaniach agentowych

Claude Opus 4.8 jako pierwszy model ukończył wszystkie testy Super-Agent, oferując 84% skuteczności w Online-Mind2Web i tryb szybki 3x tańszy.

99% prezesów planuje zwolnienia przez AI. Raport ujawnia skalę automatyzacji

Nowy raport Mercer pokazuje, że niemal wszyscy dyrektorzy generalni spodziewają się zwolnień związanych z AI w ciągu dwóch lat. Najbardziej zagrożeni młodzi pracownicy.

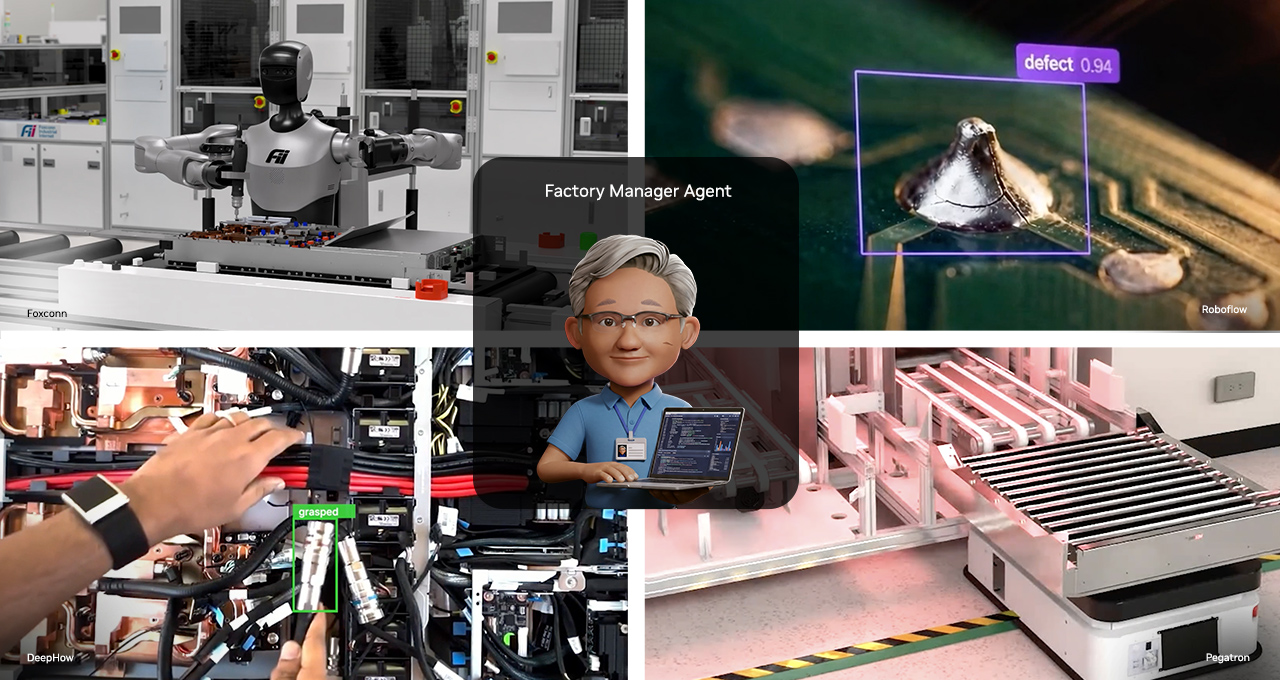

NVIDIA przedstawia Factory Operations Blueprint — AI do zarządzania fabrykami

NVIDIA zaprezentowała FOX Blueprint do budowy autonomicznych agentów zarządzających fabrykami. Tajwańscy producenci osiągają już wymierzalne korzyści.